SCARR - Manuale Utente¶

SCARR è un servizio di scansione vulnerabilità remote sicuro e flessibile, rivolto agli APM della rete GARR, in grado di fornire informazioni dettagliate sulle criticità nell’asset della propria rete con indicazioni e suggerimenti sui possibili rimedi.

COSA È SCARR¶

Nell’ambito della sicurezza informatica uno dei più importanti punti da valutare nella stesura del proprio piano di sicurezza o analisi del rischio è conoscere quali e quante macchine sono sulla propria rete con le rispettive vulnerabilità e punti deboli. Quando le macchine sono numerose, o non direttamente gestite, è difficile mantenere aggiornato un registro dove tener traccia delle versioni dei sistemi operativi, del software installato e soprattutto dei servizi che vengono presentati su internet o alla propria intranet. Inoltre è decisamente impossibile tener traccia di tutte le vulnerabilità esistenti, i Mitre CVE pubblicati, i vari sistemi di patching e/o fixing per ogni singola vulnerabilità. In quest’ottica sono nati i vulnerability assessment tool. Un vulnerability assessment tool è un sistema software che in maniera automatica consente di scansionare gli IP della nostra rete e segnalare con report semplici e sintetici le macchine che hanno problemi, il tipo di problemi riscontrati, e le rispettive soluzioni o workaround.

In seguito a suggerimenti e normative di sicurezza, per esempio la Direttiva AgiD sulle misure minime di sicurezza, che consiglia come requisito minimo di effettuare scansioni di questo tipo sulla propria rete, GARR ha implementato un servizio di vulnerability scanning per la propria comunità.

SCARR (SCAnsioni Ripetute a Richiesta) è un servizio di scansione di vulnerabilità remote sicuro e flessibile, rivolto agli APM della rete GARR, in grado di:

- Scansionare le vulnerabilità note di una o più reti, o singoli IP

- Prenotare qualsiasi scansione ad una certa data/ora desiderata

- Ripetere qualsiasi scansione periodicamente senza dover reinserire i dati ogni volta

- Ottenere report sulle vulnerabilità riscontrate, in ordine di criticità, con suggerimenti e indicazioni su come eliminarle, contenerle o aggirarle

- Interfaccia semplice e intuitiva di gestione e controllo delle scansioni passate e in corso

Per poter effettuare delle scansioni è necessario essere APM della rete GARR. La dashboard è a disposizione attraverso questo portale, dopo aver effettuato il login. Il servizio SCARR GARR è raggiungibile all’indirizzo https://scarr.garr.it

Come accedere a SCARR¶

SCARR è un servizio rivolto agli APM della rete GARR. Qualora un utente di una struttura connessa a GARR voglia usufruirne è pregato di rivolgersi al proprio APM.

La lista degli APM delle strutture connesse a GARR si trova all’indirizzo: https://www.garr.it/it/comunita/la-comunita-garr/trova-il-tuo-apm

Login tramite IDEM¶

Il servizio SCARR GARR è una risorsa della Federazione di Identità IDEM, pertanto non è necessario registrarsi per poter usufruire del servizio ma è sufficiente accedere direttamente utilizzando il proprio account istituzionale selezionando il nome dell’ente durante la procedura di login.

Il solo possesso di un account IDEM potrebbe non essere sufficiente ad utilizzare il servizio. È necessario che il proprio istituto di appartenenza sia stato autorizzato dal fornitore del servizio, ovvero il Consortium GARR.

Gli attributi richiesti per la fornitura del servizio sono:

- ePPN (required) per ottenere accesso al sistema,

- mail (required) per ricevere notifiche dal sistema,

- surname (required) per assegnare il cognome appropriato alla utenza loggata nel sistema

- givenName (required) per assegnare il nome appropriato alla utenza loggata nel sistema

Per poter funzionare accertarne, con i tecnici della propria struttura, il corretto trasferimento attraverso la Federazione.

NOTA BENE¶

Nota

Al primo login il sistema deve costruire una serie di sottostrutture per l’autorizzazione, la prima volta ci dirà che non abbiamo i permessi o non siamo autorizzati ad accedere.

È sufficiente aspettare qualche secondo e fare il refresh/reload della pagina.

Questo potrebbe accadere soltanto la prima volta che si accede a SCARR, poi non succede più

ATTENZIONE!!!¶

Avvertimento

Per poter essere autorizzati dal sistema e «dimostrare» di essere APM della rete GARR, il campo «mail» che proviene dall’IdP deve essere valorizzato identicamente a quello inserito nel DB GARR. I due valori devono fare il match.

Se così non fosse l’APM può risolvere in due modi:

- Scrivere a scarr-service@garr.it e chiedere di farsi cambiare la mail nel nostro DB come nel proprio IdP.

Tenere in conto che servono almeno 24 ore di attesa dopo la modifica, affinche' si allineino i dati di Segreteria e SCARR. - Contattare chi si occupa dell’anagrafica nella propria struttura e farsi cambiare la mail nel proprio Identity Managemen System

Permessi di accesso¶

Dopo esserci autenticati tramite la Federazione IDEM, SCARR effettua dei controlli per garantire le corrette autorizzazioni sui dati:

- controlla che l’utente connesso sia un APM della rete GARR (ruolo APM in GARR-X DB)

- assegna all’APM soltanto le reti di pertinenza della propria struttura, in modo che possa scansionare soltanto quelle

Per eventuali altri ruoli, o maggiori informazioni, chiedere agli operatori scrivendo a scarr-service@garr.it o usando la pagina di Contatti

Architettura¶

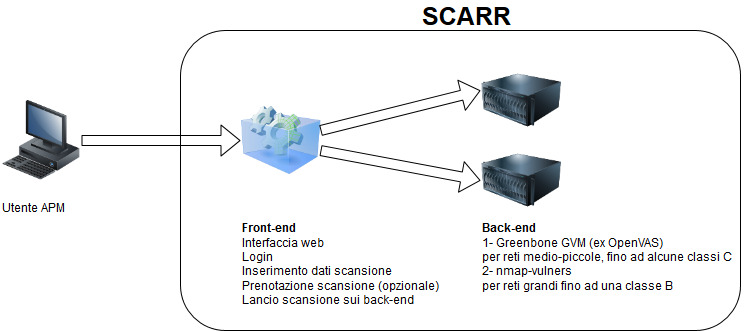

L’architettura del servizio si compone di una parte di front-end di interfaccia verso l’APM e un sistema di back-end che compie le vere e proprie operazioni di scansione.

Front-end: il front-end è una dashboard di semplice utilizzo a cui l’APM accede effettuando il login. Nella dashboard l’APM ha a disposizione un form per inserire i dati di scansione: IP, sottoreti o reti da scansionare ed eventualmente la data e l’ora per prenotare la scansione. Il sistema verifica che le reti da scansionare siano di pertinenza dell’organizzazione a cui appartiene l’APM e passa il controllo al back-end per la scansione effettiva.

Back-end: il sistema di back-end è composto di due parti: una parte formata da scanner di tipo Greenbone GVM (ex OpenVAS) per reti di piccole o medie dimensioni, fino a una ventina di classi C; l’altra parte è composta da scanner di tipo nmap, nello specifico nmap-vulners, per reti di grandi dimensioni, fino ad una classe B. E’ stato scelto di utilizzare due vulnerability assessment diversi a seconda della vastità della rete da scansionare per limitare al massimo i tempi di attesa dei risultati.

La scelta fra i due back-end è calcolata dal sistema in base alla grandezza della rete e ad altre eventuali scansioni in atto o in coda, ed è del tutto trasparente all’utente.

In entrambi i casi al termine della scansione l’APM riceverà per mail un report con le vulnerabilità riscontrate su ogni IP scansionato e i possibili rimedi per eliminare, contenere o aggirare ciascuna vulnerabilità.

N.B. Le scansioni provengono tutte dall’indirizzo IP 90.147.160.197

Scansioni¶

Una volta fatto il login il sistema presenta una dashboard:

Nella parte superiore si trova il pannello per effettuare nuove scansioni, mentre nella parte inferiore ci sono i riepiloghi delle scansioni già effettuate o in corso

Per lanciare una scansione è necessario inserire l’IP o la rete da scansionare nel riquadro nella sezione «NUOVA SCANSIONE»

Gli IP da scansionare possono essere indicati in più modi:

- Singolo IP

- lista di IP separati da virgola

- range di IP nel formato .n-.m (es. 10.0.0.1-10.0.0.200)

- reti in formato CDIR, separati da virgola (es. 10.0.0.0/24, 10.1.0.0/16)

Per vedere le reti di propria pertinenza si può cliccare sul link «Mostra reti scansionabili»

A questo punto si può lanciare la scansione, tramite il pulsante «Avvia Scansione» e il sistema fa tutto da solo

Se invece si vogliono dare più opzioni si preme il bottone «Avvia Scansione» - «Opzioni Avanzate»

In questo pannello è possibile

- decidere il driver da utilizzare per la scansione (al momento OpenVAS ed NMAP, ma potrebbero arrivarne altri)

- Il formato dell’output, cioè il formato del report prodotto alla fine della scansione. I formati possibili sono XML, HTML, PDF, TXT.

- l’invio del report anche tramite mail, spuntando la box, abilitata di default, «Notifiche email»

Prenotazioni di scansioni¶

Se non si volesse caricare troppo la rete durante l’orario di lavoro, oppure si reputasse necessario dover aprire il firewall di bordo per effettuare le scansioni, è possibile prenotare una o più scansioni ad una certa data e ora.

Dal pannello delle Opzioni Avanzate, spuntando la box «Prenota» è possibile inserire tramite un calendario sia la data che l’ora in cui fa più comodo ricevere una scansione.

Il sistema la farà partire all’ora del giorno stabiliti, in automatico

Ripetizione di scansioni e periodicità¶

A volte può essere utile ripetere lo stesso tipo di scansione a intervalli regolari nel tempo, per esempio una volta al mese, in modo da controllare la propria situazione nel tempo.

Per non dover reinserire ogni volta i dati di scansione si può usare la funzione di ripetizione automatica, spuntando dal pannello delle Opzioni Avanzate, la box «Ripeti»

Si può ripetere la scansione mensilmente, bimestralmente, trimestralmente e semestralmente.

Il sistema in automatico ripeterà la scansione indicata alla stessa ora, dello stesso giorno del mese.

Gestione delle scansioni¶

Nella parte inferiore della dashboard si vede l’elenco di tutte le scansioni effettuate e in corso, con l’indicazione di alcuni dati riassuntivi e il relativo stato

Le scansioni da visualizzare sulla dashboard possono essere anche filtrate, nascondendo quelle che non ci interessano. Basta spuntare nella sezione «Nascondi» le box «Completati», «Falliti», «Terminati», «Attivi»

Ogni scansione è racchiusa da un riquadro dove sono specificati:

- Gli IP/reti che sono stati richiesti

- Lo stato (v. sotto)

- Le date di creazione, scheduling, di avvio effettivo sui server

- Se è terminato

- Se è una scansione periodica

- un bottone per vedere i processi di scansione sui backend, interruzione e riavvio (v. sotto)

- l’utente richiedente

- il Driver utilizzato (OpenVAS, NMAP)

- il formato del report richiesto

- un bottone per recuperare i risultati o per terminare una scansione (ove possibile)

Stato di una scansione¶

- BLU = in corso, con la percentuale

- VERDE = completata

- ROSSA = interrotta o terminata con errori

Esistono anche stati misti in cui una scansione è di tutti i colori, questo perché ogni scansione, a seconda del numero di IP richiesti, viene suddivisa in task più piccoli, per limitare al massimo i tempi di attesa, che girano su backend diversi. Alcuni backend potrebbero aver già finito, altri no, altri potrebbero aver restituito errori. Un esempio in figura sottostante

Visualizzazione processi, interruzione, riavvio scansioni¶

Cliccando sul bottone «Processi di scansione» si vedono i dettagli sui server di backend, come in figura

Come si può notare il sistema indica per ogni singolo processo sui backend lo stato, completato o fallito o in corso. Per gli stati falliti possiamo cliccare sul bottone «Errori» per vedere il tipo di errore sul backend, utile in fase di debug o per inviare al supporto SCARR. In alcuni casi è possibile anche cliccare su «Riprova?», in modo da far ripartire quello specifico processo. Il sistema chiede conferma prima di farlo ripartire effettivamente. Per le scansioni in corso (non ce ne sono nell’immagine), si può decidere di terminarle singolarmente, ove possibile. I bottoni elencati sopra sono «cliccabili» soltanto quando è possibile agire sul sistema.

Risultati e report¶

Alla fine di una scansione il sistema produce dei report con le vulnerabilità riscontrate per ogni nodo scansionato, ordinate secondo la criticità della vulnerabilità. Per ogni vulnerabilità riscontrata vengono indicati i possibili rimedi per mitigarla, eliminarla, evitarla.

Il report può essere ottenuto in due modi:

- arriverà anche per mail, nel formato richiesto, se non è stata tolta la spunta dal menù delle configurazioni avanzate;

- è scaricabile dal bottone «Risultati» nel pannello di gestione delle scansioni

Di seguito due esempi di report, uno per scansioni effettuate con OpenVAS e uno per scansioni effettuate con nmap. I report possono essere richiesti in diversi formati: XML, PDF, HTML, TXT, che contengono tutti le stesse informazioni, cambia solo il layout. L’XML serve anche per poterlo utilizzare come INPUT verso altri tipi di programmi di tipo m2m, per esempio patch management.

Il tipo di report viene scelto nel menù a tendina «Avvia Scansione», «Opzioni avanzate», «Formato output» in fase di configurazione avanzata della scansione (il default è PDF)

Report OpenVAS

Fig. 1 - Report – OpenVAS Summary

Come si può vedere in questa pagina abbiamo il riepilogo visuale di tutte le vulnerabilità, raggruppate per nodo, un file per nodo, ordinate per Severity

La severità è misurata in base al criterio di assegnazione CCSV versione 2, un criterio standard internazionale che aiuta a valutare il rischio di ogni singola vulnerabilità scoperta, in base all’impatto e ad altri criteri di classificazione. I punteggi CVSS sono costantemente aggiornati, sulla base delle ultime ricerche e riscontri di vulnerabilità, mentre si sta lavorando anche ad una terza versione, all’interno della comunità FIRST. La documentazione completa può essere reperita a questo indirizzo: https://www.first.org/cvss/v2/guide

Per ogni singola vulnerabilità abbiamo il dettaglio di come funziona, come agisce su un sistema affetto, e quali sono i possibili rimedi, come nella figura sotto:

I possibili rimedi possono essere questi:

- Il vendor ha rilasciato una patch che risolve il problema e basta fare aggiornamento del software;

- Ancora non esistono patch ma ci sono possibili interventi da fare per contenere o eliminare la vulnerabilità;

- Ancora non esistono patch ma ci sono metodi per mitigare la vulnerabilità;

- Al momento non ci sono soluzioni per risolvere la vulnerabilità

Profilo utente e archivio scansioni¶

Per visualizzare i dettagli del proprio profilo utente si clicca su «BENVENUTO $UTENTE» - PROFILO - Dettagli

Si apre una finestra che indica: la sede di cui l’utente è APM, il tipo di privilegi dell’utenza sull’applicazione, le reti che l’utente può scansionare

Da questo menù è possibile anche consultare l’archivio di tutte le scansioni effettuate cliccando su «Archivio Scansioni»

Possono essere ordinate per qualsiasi campo: TARGET, lo stato, il numero di task, percentuale di completamento, la data di scheduling, la data effettiva di partenza, la fine della scansione, il proprietario della scansione

È possibile scaricare tutto l’archivio in un foglio XLS (Excel) tramite il bottone «SCARICA ARCHIVIO»

Eccetto dove diversamente specificato, i contenuti di questo sito sono rilasciati sotto Licenza Creative Commons Attribuzione 3.0 Italia

Eccetto dove diversamente specificato, i contenuti di questo sito sono rilasciati sotto Licenza Creative Commons Attribuzione 3.0 Italia